Firmy liczą straty po wtorkowym cyberataku

Firmy i rządy na całym świecie szacowały w środę straty wynikłe z wtorkowego cyberataku, który zakłócił pracę portów, szpitali i banków. Najbardziej dotkniętym krajem była Ukraina, gdzie atak został zapoczątkowany – pisze agencja AP.

„Wszystkie strategiczne przedsiębiorstwa, w tym odpowiedzialne za zapewnienie bezpieczeństwa państwa, działają w zwykłym trybie. Żadne państwowe bazy danych nie ucierpiały” – zapewnił w środę na Facebooku premier Ukrainy Wołodymyr Hrojsman.

Jednak – co odnotował fotoreporter AP – w środę w Kijowie bankomaty wciąż nie działały, a ukraińskie media podawały, że informacja o lotach na lotnisku w Boryspolu pod Kijowem była sterowana ręcznie. „Jest oczywiste, że nie kontrolują sytuacji” – powiedział Wiktor Żora z ukraińskiej firmy Infosafe zajmującej się cyberbezpieczeństwem.

Kłopoty były wciąż także poza Ukrainą. W największym indyjskim porcie w Bombaju wciąż nie działał w środę terminal kontenerowy firmy APM Terminals, należącej do duńskiego koncernu transportowo-spedycyjnego A.P. Moller-Maersk.

W komunikacie koncern przyznał, że wirus zaatakował jego systemy teleinformatyczne w „pewnej liczbie portów”, co wymusiło ich wyłączenie. Więcej szczegółów nie podano i odmówiono prośby o wywiad z przedstawicielem koncernu.

W sumie na świecie tysiące komputerów zostały zarażone wirusem – wynika ze wstępnych szacunków firm zajmujących się cyberbezpieczeństwem, ale większość strat, jakie to spowodowało, pozostaje w ukryciu – pisze AP.

Ale nie wszystko dało się ukryć przed klientami czy pracownikami. Na przykład w Pensylwanii zamknięto laboratoria diagnostyczne należące do lokalnej firmy świadczącej usługi z zakresu ochrony zdrowia, Heritage Valley Health System. A na Tasmanii awaria komputerów wymusiła zaprzestanie produkcji w fabryce czekolady Cadbury.

Inne firmy, które ucierpiały na skutek ataku, były znane już wcześniej. To m.in.: amerykański koncern farmaceutyczny Merck, pochodzący z tego kraju producent żywności i napojów Mondelez International, światowa firma prawnicza DLA Piper oraz brytyjski gigant z branży reklamy i public relations WPP.

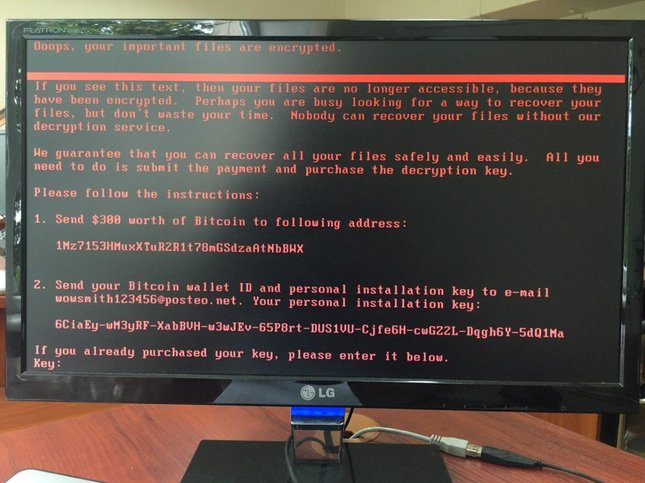

Podczas gdy jedni informatycy próbują posprzątać bałagan spowodowany przez wirusa, inni zastanawiają się nad motywami hakerów. Choć użyli oni oprogramowania wymuszającego okup za odszyfrowanie danych w komputerach (ransomware), wielu ekspertów jest zdania, że to nie chęć zysku stała za atakiem. Według nich był on formą ostrzeżenia dla władz Ukrainy i jej sojuszników na Zachodzie. Zwracają przy tym uwagę, że we wtorek rano w eksplozji samochodu w Kijowie zginął oficer Głównego Zarządu Wywiadu Sił Zbrojnych Ukrainy, który kierował jedną z jednostek specjalnych wywiadu wojskowego.

„Pogróżka, o której mówimy, wygląda na narzędzie opracowane specjalnie dla Ukrainy, ponieważ to tam spowodowała najwięcej szkód” – powiedział Bogdan Botezatu z rumuńskiej firmy Bitdefender zajmującej się cyberbezpieczeństwem. Wtorkowy atak hakerski nazwał „narodowym sabotażem”.

Te podejrzenia wzmocnia fakt, że – ktokolwiek stał za wtorkowym atakiem – zarobił na nim tylko 4 bitcoiny, czyli niecałe 10 tys. USD. Wynika to z publicznie widocznej zawartości portfela hakerów.

Dodatkowo – jak twierdzi cytowany przez AP Matthieu Suiche, założyciel firmy Comae Technologies z Dubaju – z analizy szkodliwego oprogramowania, które instalowało się w komputerach wynika, że hakerzy nie mieli wcale zamiaru umożliwić odzyskania danych, nawet w przypadku zapłacenia okupu.

Szef unijnej agencji policyjnej Europol Rob Wainwright ocenił w środę, że wtorkowy cyberatak przypominał ten przeprowadzony 12 maja z użyciem ransomware o nazwie WannaCry, ale był bardziej wyrafinowany.

„Są oczywiste podobieństwa do ataku WannaCry, ale wydaje się, że chodzi o atak o bardziej wyrafinowanych możliwościach, nakierowany na wykorzystanie całej serii słabych punktów” – powiedział Wainwright.

Według Europolu wtorkowy atak przeprowadzono z użyciem udoskonalonej wersji wirusa Petya bądź Pety.A (czyt. Pietia), który jest w obiegu od 2016 roku.

„To pokazuje sposób, w jaki zmienia się cyberprzestępczość, i po raz kolejny stanowi przypomnienie dla przedsiębiorstw, jak ważne jest podjęcie kroków w dziedzinie cyberbezpieczeństwa” – dodał Wainwright.

Z tezą, że chodzi o nową wersją wirusa Petya, nie zgadza się specjalizująca w cyberbezpieczeństwie rosyjska firma Kaspersky Lab. Podała ona, że chodzi o nowego, nieznanego wcześniej wirusa, którego nazwano z tego powodu ExPetr albo NotPetya.

Eksperci firmy szacują, że na świecie zaatakowanych zostało ok. 2 tys. użytkowników: głównie na Ukrainie i w Rosji, ale także w Polsce, we Włoszech, Wielkiej Brytanii, Niemczech, Francji i USA.

Zdaniem agencji AFP straty wynikłe z wtorkowego ataku są „relatywnie ograniczone”, a w środę zagrożenie wydawało się już zażegnane.

kot/ kar/

Źródło: PAP

-

„Był czas, że każdy chciał wejść w produkcję gier. Jednak jak każda bańka, musi kiedyś pęknąć” – wiceprezes Ice Code Games, Mateusz Pilski

-

„Chcemy aby MediSensonic było firmą globalną, oferującą najwyższej jakości urządzenia technologiczne” – Marcin Malinowski, wiceprezes MediSensonic

-

Jedna z najbardziej rozpoznawalnych marek w Polsce zadebiutuje na GPW. Poznaj historię Żabki, która rozwija biznes od 26 lat